P站,作为全球最大的绅士社保基地,凡是你想要的次元图,它都能给你,甚至给你穿的“更少”的,也以为如此,P站已经被Great Firewall盯上,17年九月十八日,P站被DNS污染,即P站域名被国内的dns走向了错误的服务器地址,随后,我发布了以下文章,帮助有需求的人重返P站。

但是,随着时间的推移,GFW对P站的封锁愈发严重,在今年的九月,对P站封锁预计上升为链接重置,这意味着即使你通过修改dns或hosts将P站域名指向正确的服务器IP后也会在与P站建立链接的最后一部被kill/重置掉!随后我有发布了另外一篇文章,关于教大家使用各系统自带的代理功能访问P站,但是,最近我观察到这个方法所使用的http代理会被gfw干扰而导致延迟高达1200ms左右,同时,它还会被其他使用扫描器的人滥用。因此,坚果我参考网络上的各项方法,在速度和费用上做出综合考虑,重新为大家撰写一篇复活P站的教程。

nginx反代

早期网络上流传一张图片,大致内容是很垃圾的一个机房,配文说到其就是P站的服务器群,并调侃这么垃圾的服务器是如何带动P站上亿的点击量;其实,P站早已接入日本雅虎的CDN,日本雅虎作为日本一级的网络公司,其CDN服务是被众多日本及其他国家的网站广为要用的,也就是说,GFW不能直接对这些服务器完全阻断,而是在建立链接时发现证书头部是P站就触发链接重置。所以我们只要借由平时做网站常用反代理服务器 Nginx 即可以完美绕过 SNI 审查!

本部分内容转载自白猫的教程,请支持原作者!

首先,我们需要去github下载所用的工具包,工具包已经由白猫配置完成并签发证书,下载后无需二次配置即可使用,如果你担心安全问题,可自行使用openssl签发证书替换!

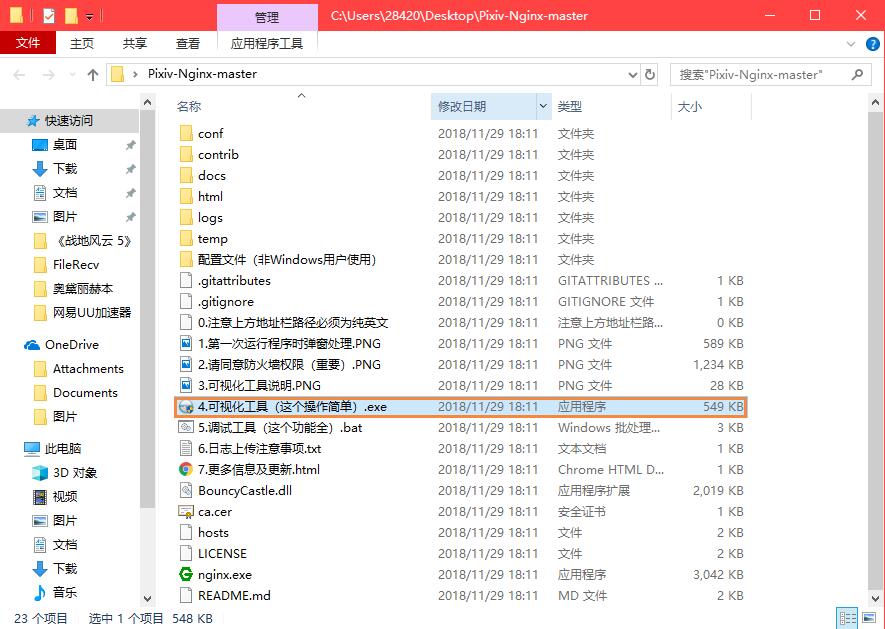

将下载好的工具包解压到电脑任意路径中不含中文、日文等非英文字符的位置,为了方便使用,坚果这里推荐直接解压到桌面。注意,这个工具包里包含了众多小文件,解压时可选择“解压到[文件名]”,这样解压出来就是一个文件夹,方便使用!

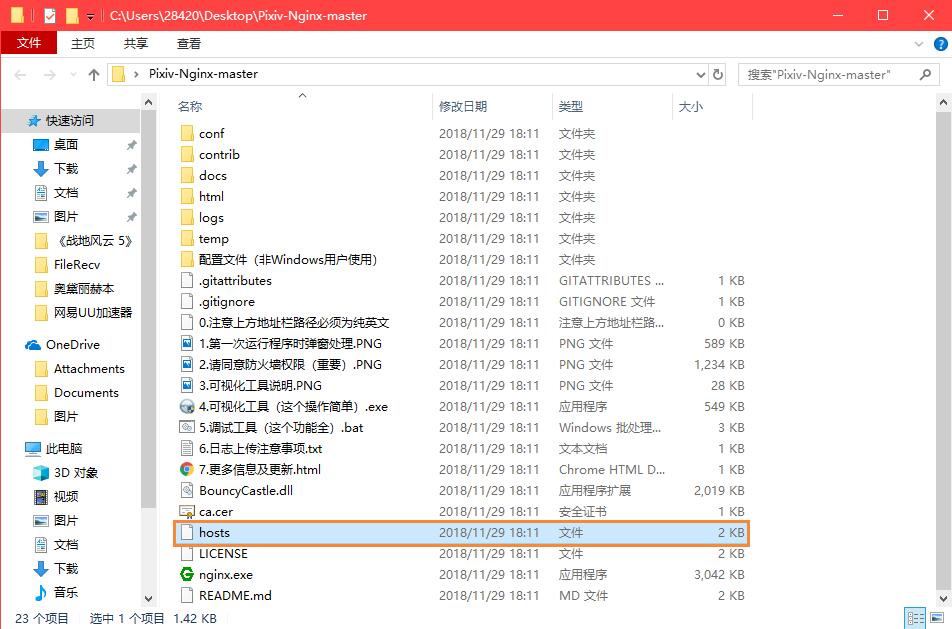

接下来,我们需要修改hosts,在解压出的文件中找到“hosts”,用记事本打开,然后复制到系统的hosts中,当然你也可以直接用此hosts文件替换系统原来的hosts文件!

windows系统的hossts文件路径 C:\Windows\System32\drivers\etc

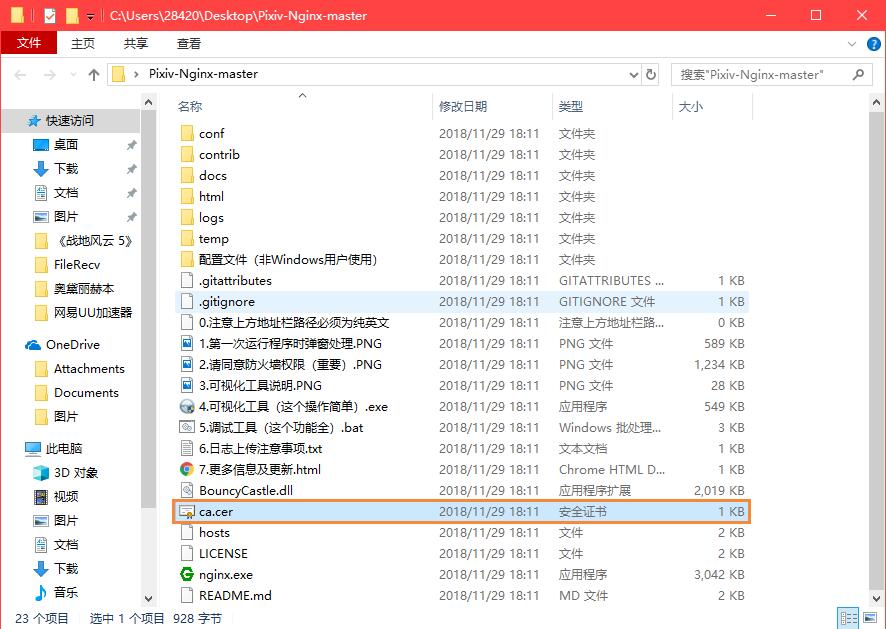

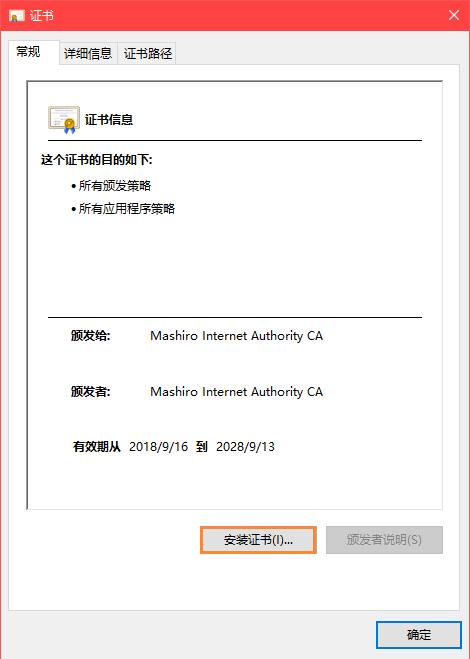

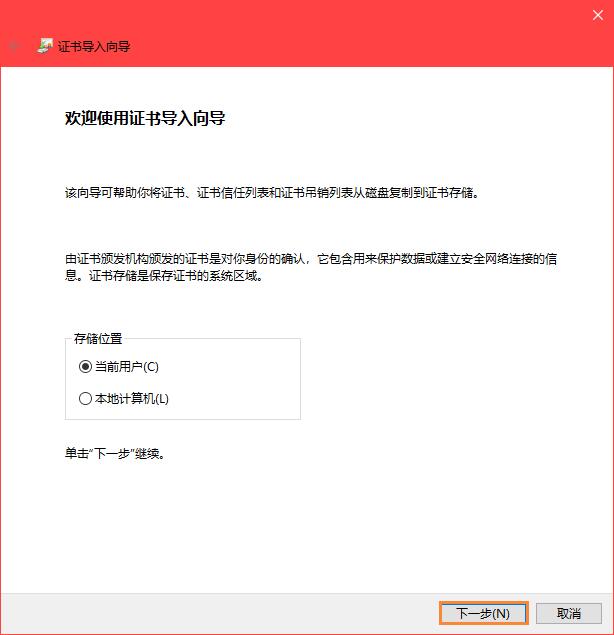

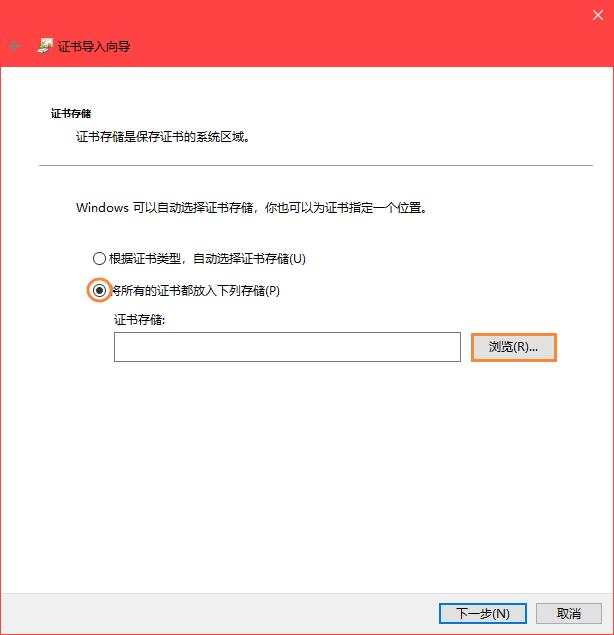

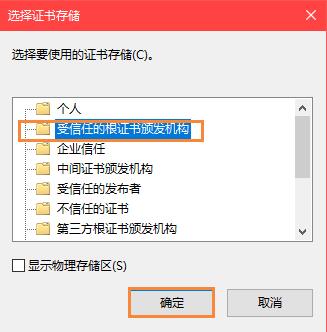

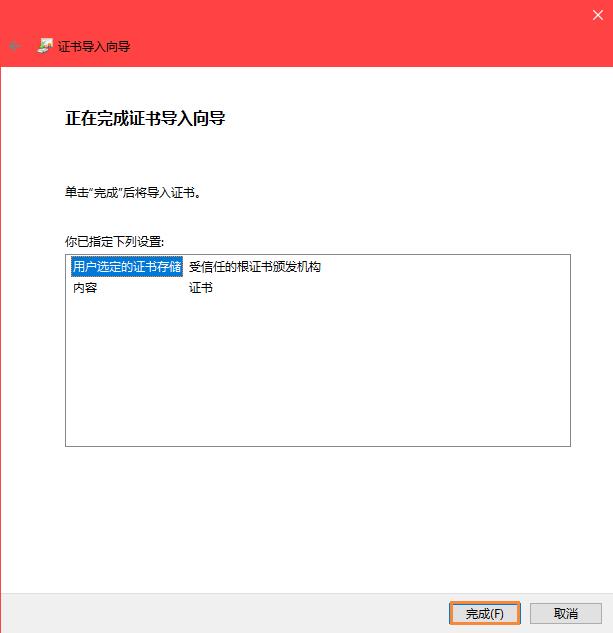

随后我们需要安装证书,安装证书的过程略微复杂,请按照我的截图操作即可。

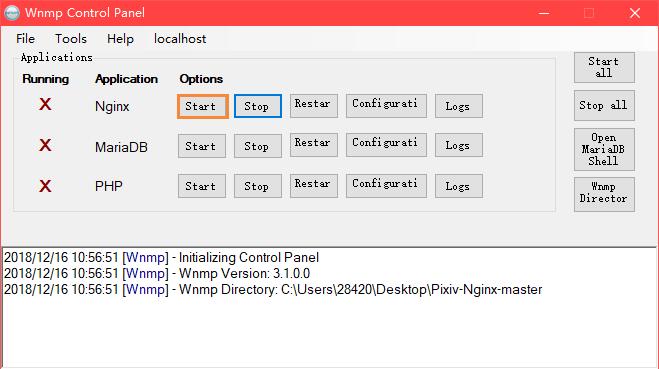

完成这些步骤后,我们就可以运行nginx开始反代了,在工具包内找到“可视化工具”,双击运行,电脑可能弹出提示,选择允许即可!

在可视化工具里点击Nginx后方的start即可启动nginx,启动后Nginx前的×将会变成勾,如果启动失败,请关闭其他代理工具和杀毒工具试一试!

当你完成上述所有步骤后,你已经具备访问P站的条件了。注意,你需要通过 https 访问,使用 http 访问同样会被屏蔽,你也可以通过点击下方按钮前往P站!

I think what you said made a ton of sense. However, think on this,

suppose you added a little information? I ain't suggesting your content isn't good, but what if you added a post title to possibly grab people's attention? I

mean 给折腾党的一份指南,复活P站,新的上P站教程! | 坚果极客 is kinda plain.

You ought to peek at Yahoo's front page and note how they create post headlines

to get people to open the links. You might add a video or

a related picture or two to grab readers excited about what you've got to say.

Just my opinion, it would bring your posts a little bit more

interesting.

成功了,非常感谢,反代大法好

虽然跟白猫那不一样,但是成功折腾上p站了,我5月开始是用白猫的教程直到前几天开始gg,先是动图不会动,然后变成不出图,把拦截关了后又能用两天,结果今天又变成只出字不出图还卡的一比。今天才发现你的教程,成功搞定又能上p站了,原来大佬都是一个圈内认识的。真的谢谢你们这些无私奉献教程的大佬了!谢谢!

你好,最近遇到了新的问题,就是虽然能够上p站,但是按登陆时没有反应。如果注册则会显示“页面发生错误”的小字,请问对这个问题有什么解决方法吗?

@Wennie dove: 登陆和注册需要使用到谷歌的api,该工具无法代理谷歌的域名,推荐你使用pan,去网站pan.st下载

我的打不了勾

为什么启动Nginx是只有一瞬间变成√,然后又变成×

@小冰: 应该是有其他程序占用了443端口

我要试一试了

学习到了新的方法 🙂

不过小弟有点情况,就是我按照步骤一步一步来的,但是连接P站还是显示连接超时 😥

@丶艾洛依: 报的504 好像问题出在端口上 错误日志报了个这个:A connection attempt failed because the connected party did not properly respond after a period of time, or established connection failed because connected host has failed to respond